零信任架构是一种网络安全模型,它基于“永不信任,始终验证”的原则,强调持续的监控和评估。在零信任模型中,无论请求来自何处,确保只有验证过的实体才能访问相应的资源,从而减少安全风险并提高整体的网络安全性。

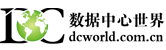

NIST和CSA定义了零信任的三大关键技术:身份与访问管理(IAM,Identity and Access Management)、软件定义边界(SDP,Software Defined Perimeters)、和微隔离(MSG,Micro-Segmentation)。简单来说,身份与访问管理(IAM)用于主体对客体的访问授权、软件定义边界(SDP)用于实现南北向安全(用户与服务器间的安全),微隔离(MSG)用于实现东西向安全(服务器与服务器间的安全)。

1.1 零信任架构现状与优势

当前,零信任架构正迅速成为企业网络安全设计的核心。随着远程工作和云计算的普及,传统的基于边界的安全措施已不足以应对复杂的网络威胁。零信任架构的优势在于其灵活性和适应性,能够跨不同环境(包括多云和混合云环境)提供一致的安全策略。这种以身份为核心的访问控制机制,实时检测和响应威胁、自动化执行安全策略确保了只有经过严格验证的用户和设备才能访问受保护的资源,从而显著提高企业对高级持续性威胁的防御能力。

1.2 零信任架构核心概念

二、坚不可摧的SDP

SDP(Software Defined Perimeter,软件定义边界)是国际云安全联盟CSA于2013年提出的基于零信任(Zero Trust)理念的新一代网络安全模型。它通过软件来重新定义和控制网络边界,而不是依赖于传统的物理网络边界。SDP的核心理念是将网络访问控制从网络层面转移到身份层面,实现更细粒度的安全控制。

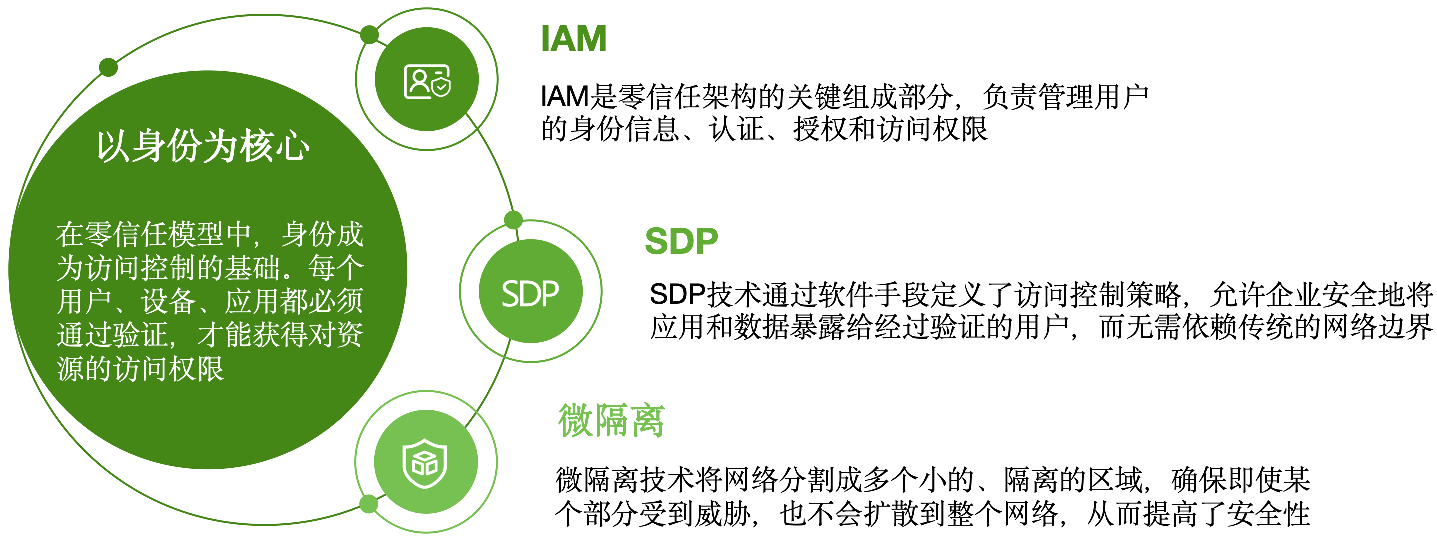

2.1 SDP从未被攻破

在网络安全领域,软件定义边界(SDP)以其坚不可摧的安全性而著称。如下表所示,这些历史性的安全测试和挑战活动,无不证明了这一点。SDP不仅是一个技术解决方案,更是一种对网络安全的坚定承诺。随着网络威胁的不断演变,SDP的这一纪录显得尤为宝贵,为寻求最高安全标准的企业和组织提供了信心和保障。

2.2 SDP核心原理

软件定义边界(SDP)是建立一个高度安全、细粒度控制的网络访问环境,其设计包含以下几个关键方面:

三、BingoIAM SDP技术实现

3.1、基于Rust全栈自研

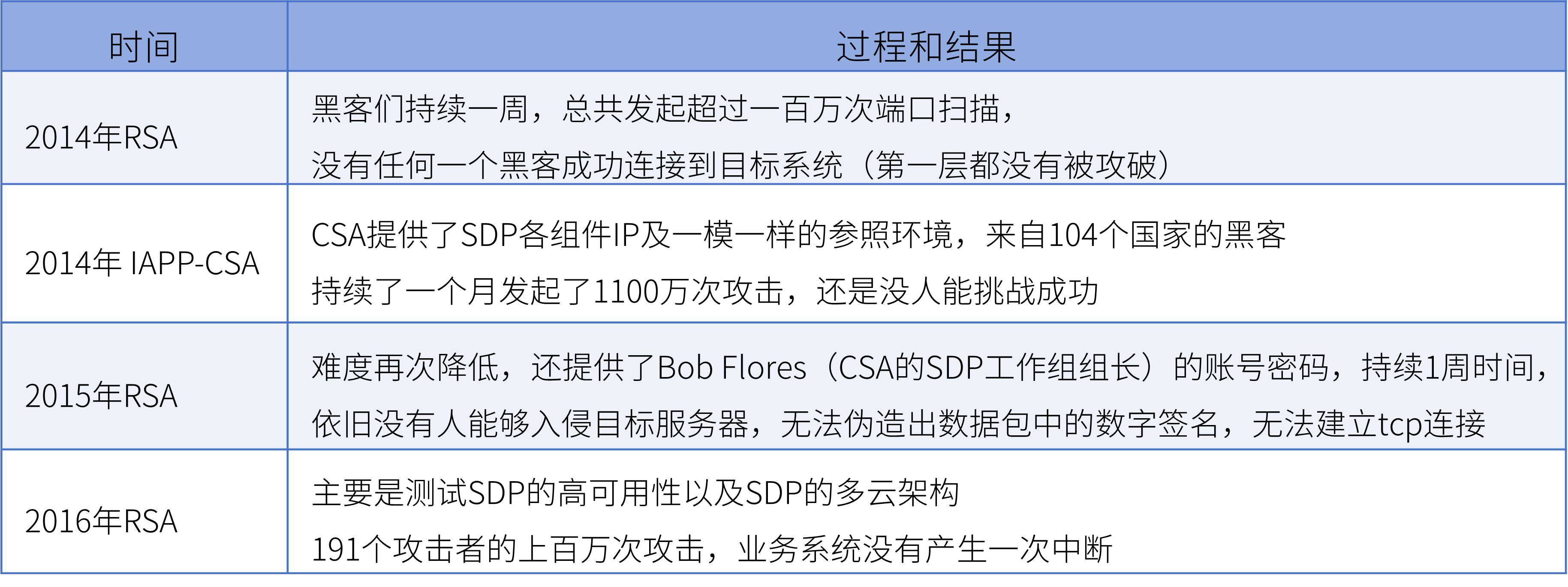

SDP核心服务作为网络流量的入口,承担着至关重要的角色。它必须同时运行在操作系统的内核态和用户态。对性能、稳定性和安全性有着极高的标准。在这样的背景下,选择恰当的技术栈显得尤为关键。传统技术如Java和Golang因垃圾回收(GC)问题而受限,而C/C++虽性能卓越,却因内存安全问题使得开发、测试与运维成本居高不下。经过深思熟虑,BingoIAM最终决定采用Rust这一新兴的系统编程语言,全面自主研发SDP全栈解决方案。

Rust是除了C语言外,第二个进入到Linux内核开发的编程语言,证明了其在系统编程领域的可靠性和效率,其核心优势包括:

目前国内外在SDP领域的开源技术几乎没有,尤其是基于Rust的实现,没有任何现成的技术资料可供参考。BingoIAM团队凭借对SDP核心需求的深刻理解,以及对Rust语言核心特性的全面掌握,从零开始,实现了SDP从内核态到用户态,从设备端代理到服务端网关的全栈自研。

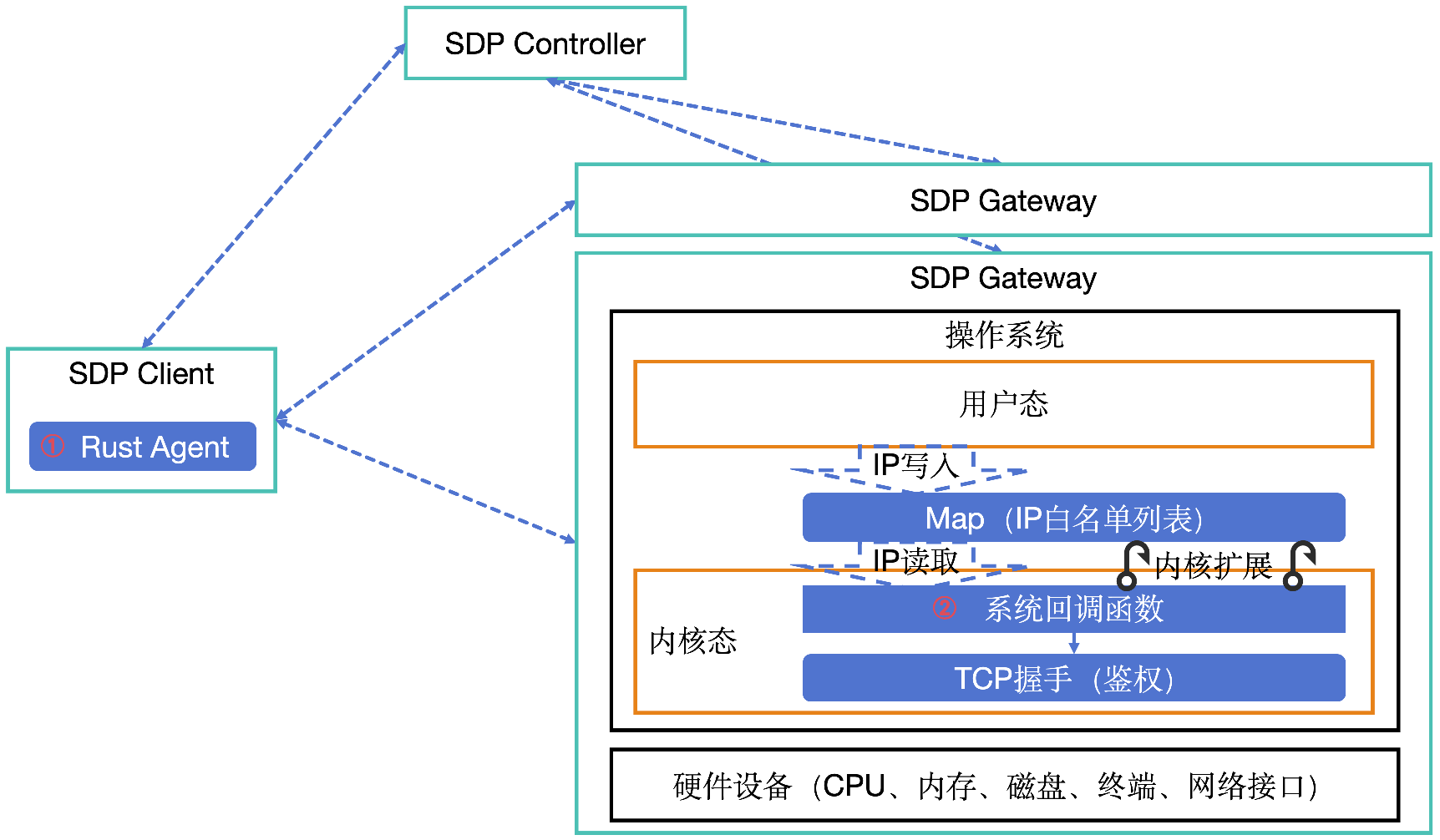

3.2、深入内核

基于内核eBPF(Extended Berkeley Packet Filter)与XDP(eXpress Data Path),结合Rust语言的开发技术,为网络性能优化和安全增强提供了强大的工具,为构建高性能、高安全性的系统回调函数提供了坚实的基础。

在内核层面进行开发:

eBPF+XDP技术应用:通过结合eBPF的内核编码能力和XDP的快速网络数据处理特性,我们打造了高效的网络内核扩展,eBPF+XDP还适用于如网络调优、安全增强、监控和追踪等各种场景。

TCP握手的鉴权机制:在TCP握手前实现验证机制,对客户端IP地址和端口进行认证鉴权,这一步骤决定是否允许建立网络连接。

IP白名单的访问控制:基于eBPF+XDP的内核扩展,我们将验证通过的IP端口记录于eBPF Map白名单中。这种机制仅允许合法的访问请求,从而确保业务资源安全性和完整性。

目前主流eBPF内核代码都是基于C语言进行开发,BingoIAM团队为了技术栈的统一和更好的可维护性,经过对eBPF原理的深入理解和工程实践,最终选择了使用Rust来编写eBPF代码,实现从内核态到用户态开发语言的统一。

3.3、网络隐身对抗DDoS风暴

网络隐身

零信任网关利用网络隐身技术,在接收到TCP数据包时,自动丢弃未经授权的请求,不向客户端返回任何数据包,即可使客户端无法探测到端口的开放状态,确保网关对未授权用户和潜在攻击者不可见且无法访问;而当客户端请求携带有效凭证时,网关才会响应并允许授权访问。这种方法确保了只有经过验证和授权的流量才能到达目标服务,从而体现其隐身能力、提高业务数据的安全性。

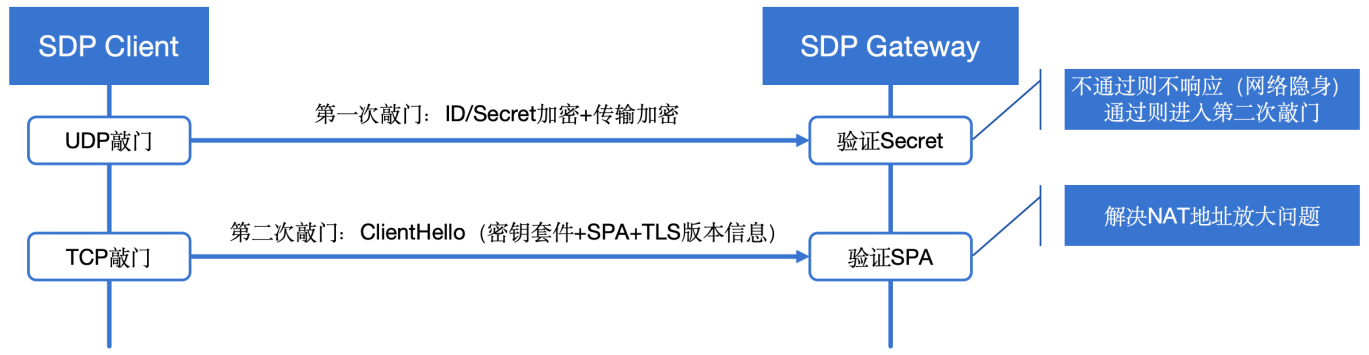

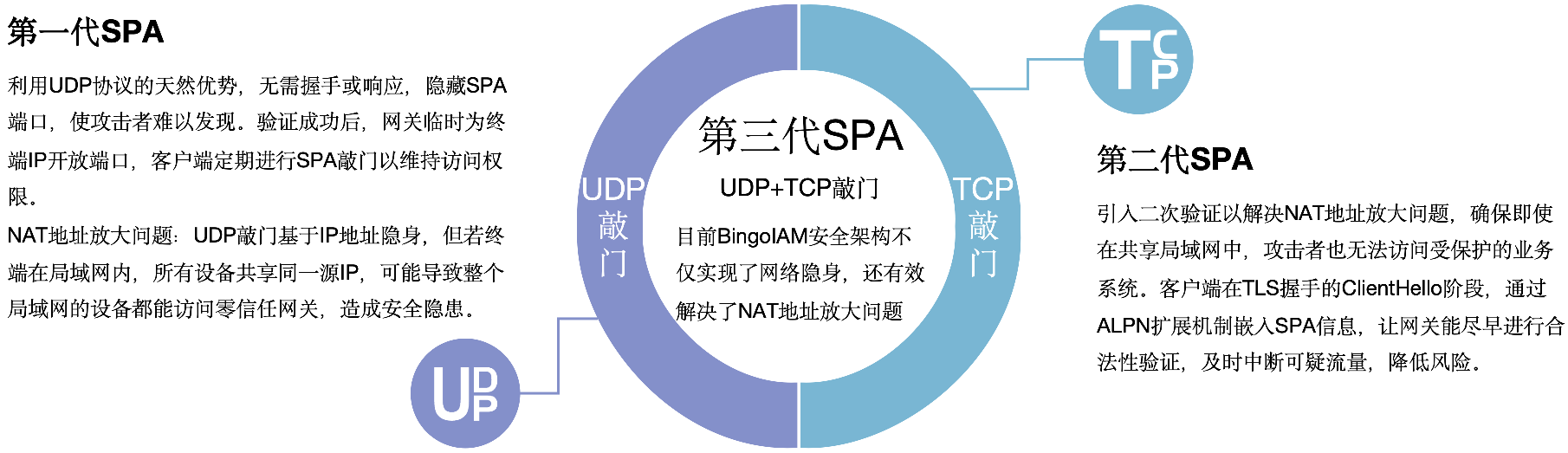

第三代SPA单包授权

SPA单包授权是一种网络认证技术,通过单个含有终端身份信息的数据包发送至网关SPA端口,进行“敲门”操作,网关验证身份后,对终端IP地址的白名单“开门”,允许其访问零信任网关的TCP端口,不再丢弃来自该IP的数据包,实现用户身份验证和授权,简化了认证流程,提高了安全性和效率,集成零信任安全技术模型,实现基于身份的策略实施。

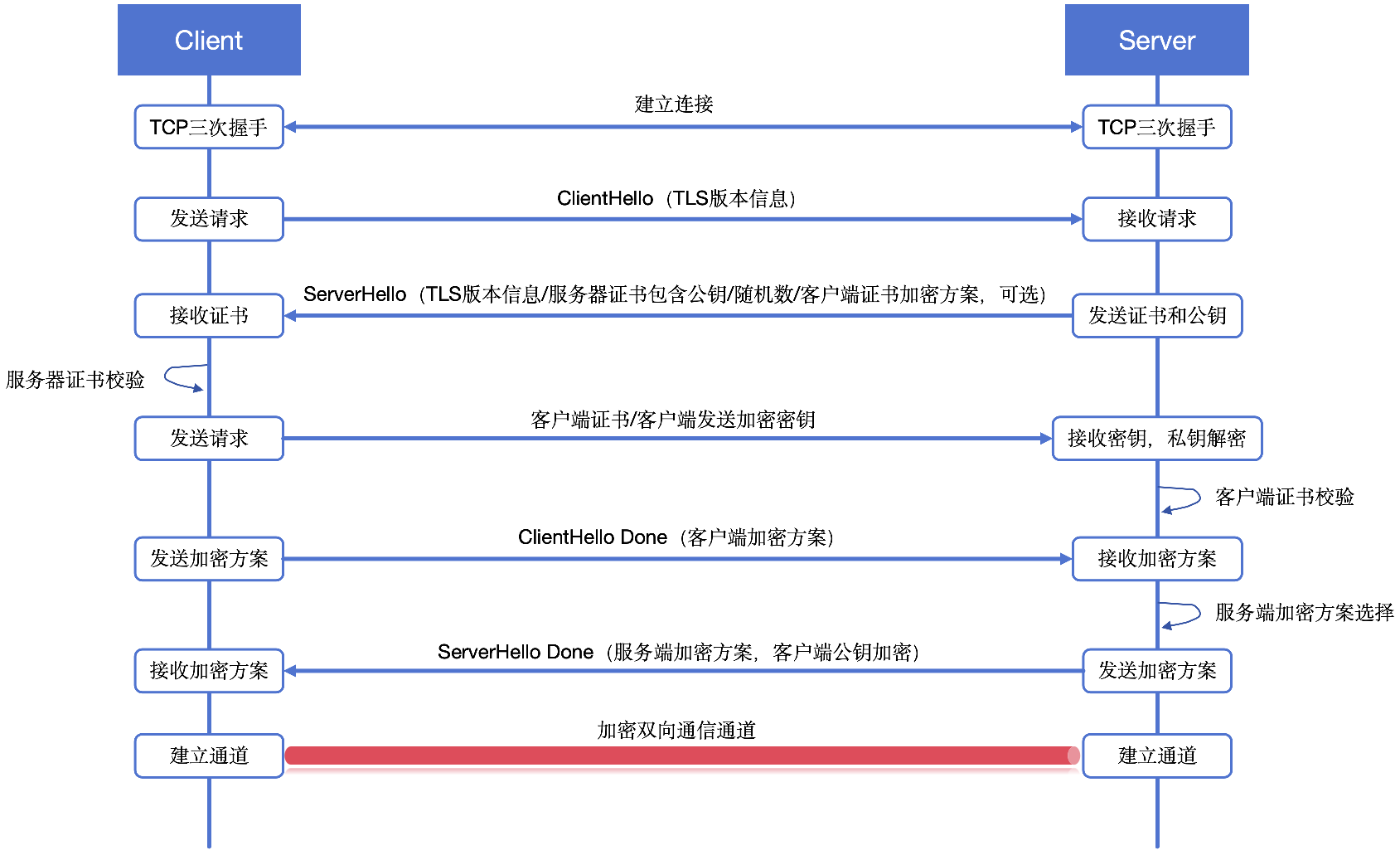

3.4、mTLS对抗第三方攻击

自适应mTLS安全隧道

自适应mTLS安全隧道是一种先进的网络安全技术,它利用TLS协议在计算机网络中建立加密通信通道,确保数据传输的安全性和完整性。这种隧道能够根据网络状况、安全威胁和用户需求动态调整其加密策略和性能。

我们的SDP网关不仅支持标准的mTLS证书,还兼容国密标准。这一灵活性在mTLS握手的Client Hello阶段尤为关键,客户端在此阶段声明其支持的密码套件,网关则相应地选择合适的证书和协议完成握手。

铜锁安全增强

蚂蚁金服铜锁密码库(Tongsuo)是蚂蚁集团自主研发的密码学解决方案,是开放原子开源基金会的开源项目,它不仅代表了金融级的安全标准,还体现了国家级开源基金会的权威性。它集成了包括多方安全计算(MPC)、同态加密(HE)在内的前沿技术,简化了隐私算法的应用。基于OpenSSL优化,Tongsuo提供了高性能的密码学运算能力,支持大规模数据处理。符合国家密码法要求,经过严格审查,Tongsuo确保了算法的安全性和可靠性,降低了企业进入隐私计算的门槛。蚂蚁金服铜锁密码库不仅为金融行业提供了高标准的安全解决方案,也为更广泛的领域提供了数据安全和隐私保护的强大支持。

BingoIAM零信任解决方案深刻理解国密算法的重要性,采用铜锁密码库来全面支持国密算法的实施。客户端通过单包认证后,访问零信任网关时,采用国密双证书,通过TLCP协议进行数据加密传输,保证数据的传输过程中不产生泄露风险,TLCP是中国国家标准制定的传输层密码协议,包括SM2、SM3、SM4等。零信任网关通过对接BingoIAM获取客户端的授权数据,在客户端与网关进行TLCP握手时,识别制定客户端是否有权限访问制定的服务。通过使用国密SM3进行数据包签名和SM4进行加密,BingoIAM不仅增强了数据的防篡改和防泄露能力,也更好地适应了信创环境的要求。

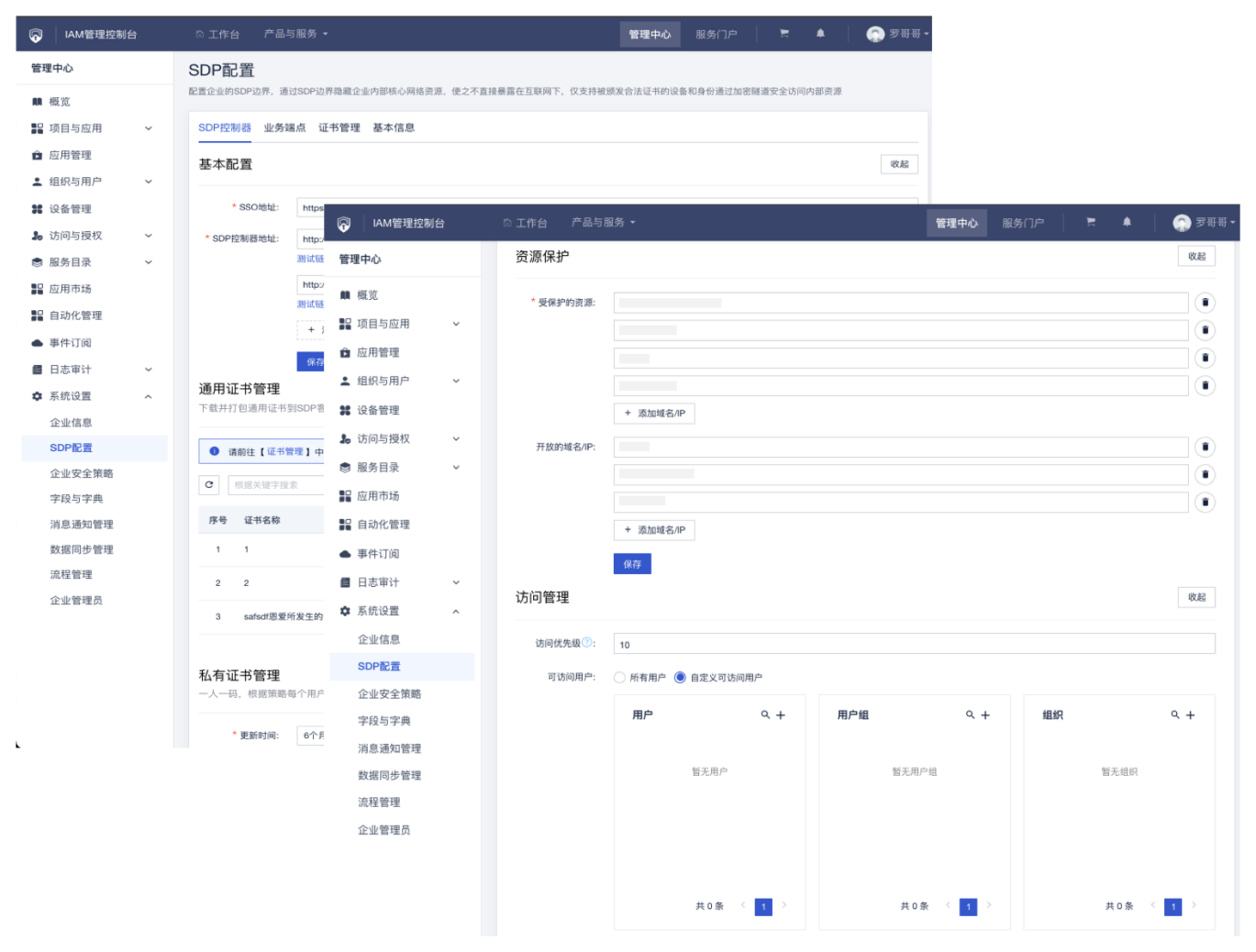

3.5、IAM+SDP+端应用一体化访权管控

BingoIAM和SDP网关共同构建了一个强大的安全架构。IAM平台负责身份认证和访问授权,确保只有经过验证和授权的用户才能访问资源。而零信任SDP网关则在网络层面实施细粒度的访问控制,根据IAM的授权结果动态调整访问权限。这种协同工作机制实现了从身份到网络的全面安全控制,保障了资源的安全性和合规性,同时支持了灵活的访问策略,以适应不断变化的业务需求。

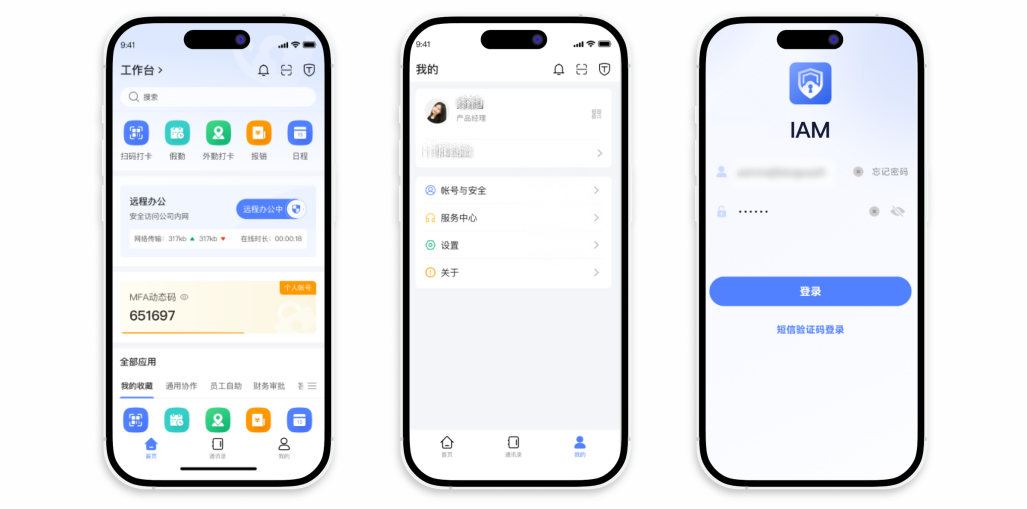

零信任终端:提供统一认证的Android、PC、iOS零信任安全终端,支持将企业各类型应用发布至终端,构造零信任终端应用市场门户,并提供企业级通讯录,促进员工高效沟通与协作。

新一代SDP安全边界:通过使用第三代SPA技术,有效防止TCP SYN DDO、恶意嗅探、网络扫描等攻击,同时,最小化按需开放流量访问窗口,建立更严格、更安全的零信任身份边界。

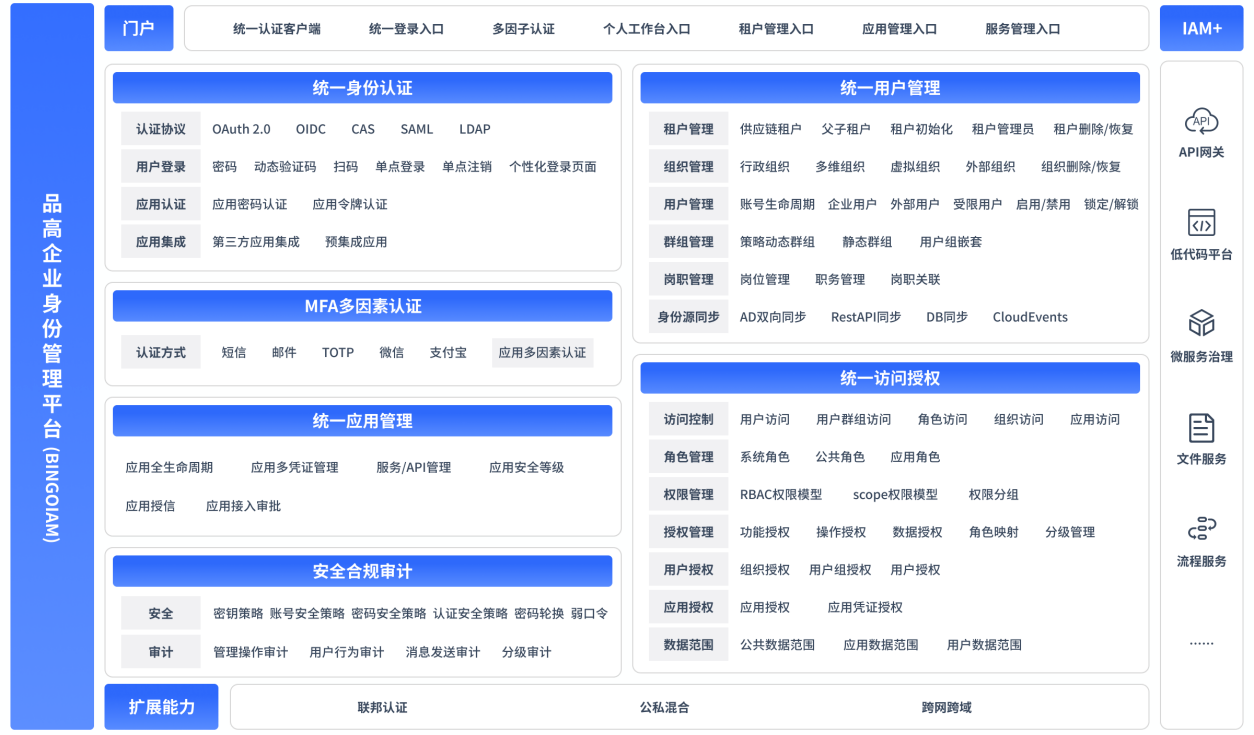

统一身份治理中心:提供八大模块、1000+功能的企业级身份管理中心,集中管理企业数字身份,提供认证、访问、授权、审计、安全防护等全方位身份治理能力。

四、一体化零信任BingoIAM重塑边界

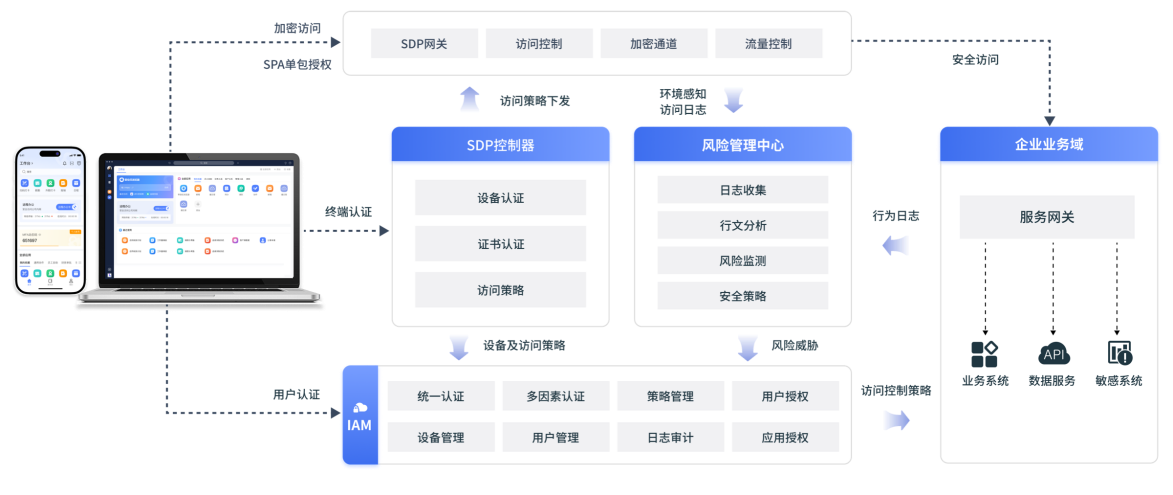

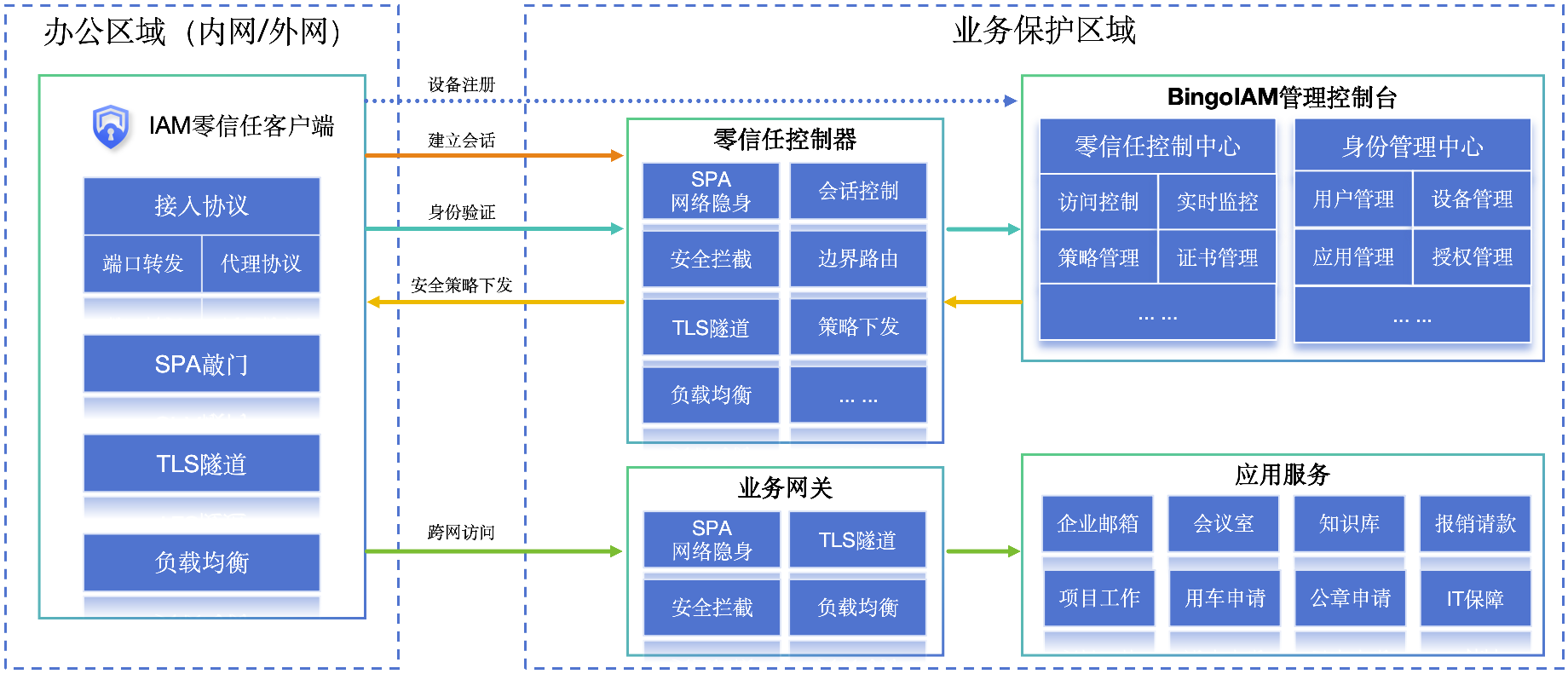

4.1、基础架构说明

在零信任IAM的框架下,SDP和IAM零信任客户端共同构成了一个动态的安全访问环境。用户在尝试访问资源时,IAM零信任客户端首先进行身份验证和权限评估,然后通过SDP建立安全的访问路径。在整个访问过程中,IAM持续监控用户行为,并根据实时反馈动态调整访问权限,确保资源的访问是种符合零信任的原则。

BingoIAM:零信任安全架构的核心,它通过精细化的访问控制策略,确保只有经过验证和授权的用户才能访问特定的资源。在零信任模型中,IAM的作用不仅仅是用户身份的认证,更重要的是对用户访问权限的持续评估和动态调整。

IAM零信任客户端:作为IAM的延伸,部署在用户的设备上,负责执行安全策略,监控用户行为,并与IAM服务器进行实时通信。通过集成多因素认证、设备合规性检查、环境感知等安全措施,为用户的每一次访问请求提供上下文感知的认证和授权。

零信任控制器:核心管理组件,保护网络边界,通过隐身技术和早期握手验证减少威胁,拦截未授权访问,保证通信加密。并负责身份验证、会话管理和实时策略下发,确保系统组件和流程的高效集成。

业务网关:作为安全策略的执行点,控制和监控进出业务系统的所有网络流量,确保只有经过验证和授权的访问被允许,同时提供加密通信和日志记录以增强安全性和合规性。

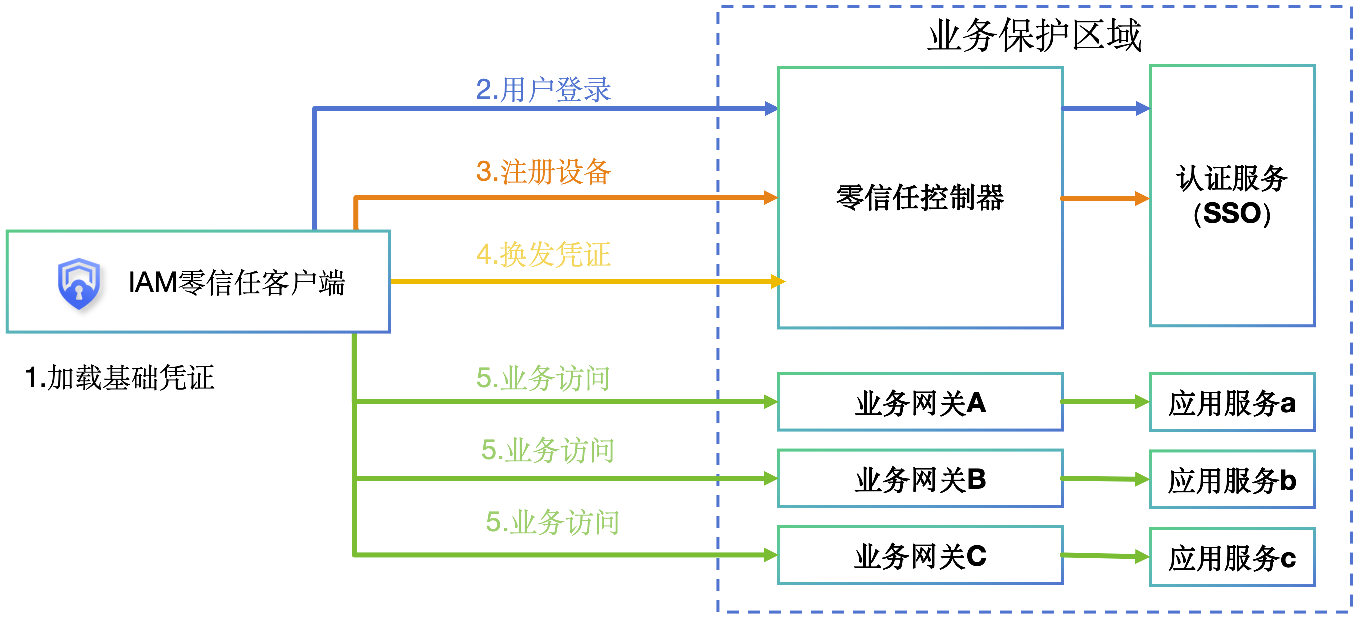

4.2、基础流程说明

1. 加载基础凭证:由于认证服务(SSO)与零信任控制器均在零信任网关安全边界的保护内,不可直接访问。因此,在客户端启动时需加载基础凭证作为客户端初始身份,该身份凭证受安全策略管控,只能用于访问认证服务与零信任控制器,用于完成初始登录与凭证换发。

2. 用户登录:前端通过客户端基础凭证的身份访问认证服务进行用户登录,成功登录后获取到SSO颁发的访问令牌。

3. 注册设备:前端获取到客户端设备信息,生成设备的唯一标识,携带第2步得到的访问令牌请求认证服务,上报设备信息进行设备注册,后续由IT管理员或自动审批机制对该设备进行准入审批。

4. 换发凭证:通过客户端初始加载的基础凭证、SSO颁发的访问令牌、设备本身的标识,请求零信任控制器换发用户凭证,标识唯一的用户身份。

5. 业务访问:使用第4步获取的用户凭证访问安全边界内的经授权的应用服务。

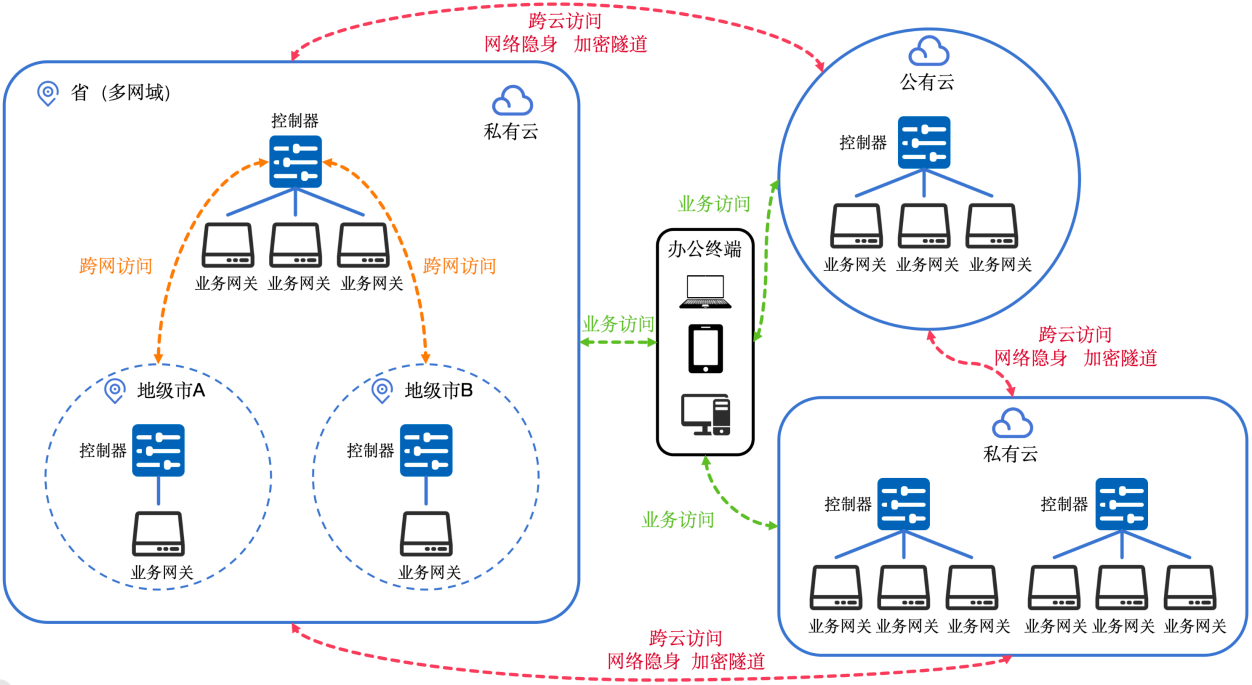

4.3、部署架构说明

企业网络环境的复杂性源于业务需求的多样性(业务扩展、分支机构、并购与合作)、技术演进的快速性(云计算、物联网、移动计算、微服务架构)以及安全挑战(全球化、远程工作、数据泄露、网络攻击)的不断变化。在这样的背景下,零信任SDP架构应适配包括多网架构、云边协同、地区网络隔离、总部与分支机构连接、数据中心、服务网格以及无线网络在内的多种网络场景。

为应对当今企业面临的复杂网络环境,满足不同规模和需求的企业网络部署。零信任BingoIAM架构提供了高效扩展模型,简化网络管理,同时提供必要的安全性和灵活性。

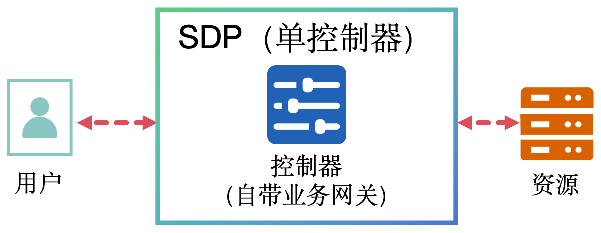

单控制器模型:在此模型中,控制器与业务网关集成于一体,提供完整的SDP功能。它适用于小型企业或资源受限的环境,如初创公司或小型办事处,它们需要快速部署SDP解决方案而无需大量投资。这种架构简化了网络的运维管理,通过集中化的策略控制,提高了对网络安全态势的响应速度和处理效率。

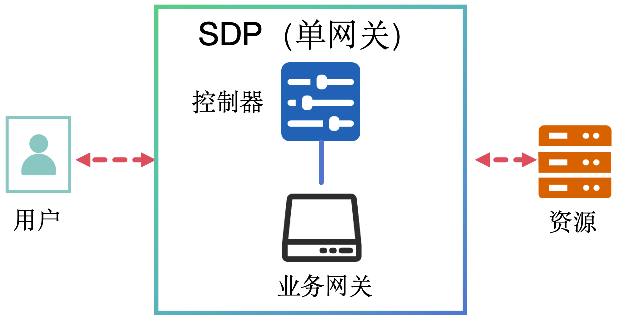

单网关模型:此模型包含一个控制器和一个独立的业务网关,适合中小型企业使用。适用于企业需要更精细控制访问权限的场景,例如,一个中型企业希望在保持成本效益的同时,为企业提供定制化的安全访问策略。

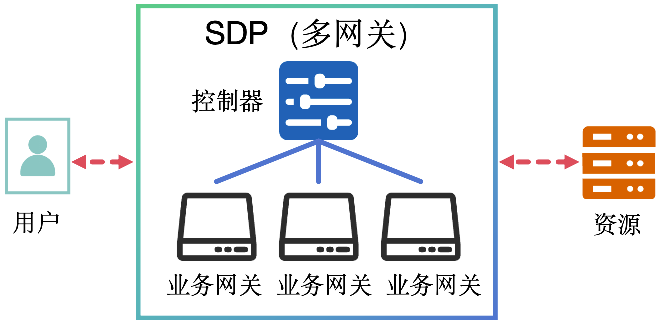

多网关模型:通过一个控制器管理多个业务网关,旨在为不同安全等级、网络流量的业务应用提供访问控制。适用于大型企业或拥有多个业务单元的组织,它们需要对不同级别的业务数据实施分层安全保护。保持对特定区域或类型的流量进行定制化的安全控制,增强了网络的灵活性和细粒度访问管理。

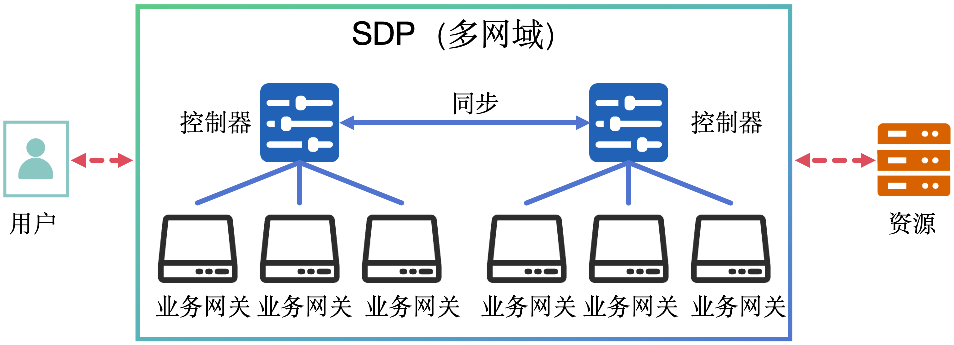

多网域模型:包含多个可同步的控制器和业务网关,用于管理单个企业内不同的网络业务域。适用于跨地域经营的大型企业,需要在各个分支机构间同步安全策略并统一管理。在不同地理位置部署多个控制中心,这种架构不仅提升了网络服务的冗余和容错能力,还能够根据地域特性和需求,实现更快速的本地化管理和服务,优化了用户体验和网络性能。

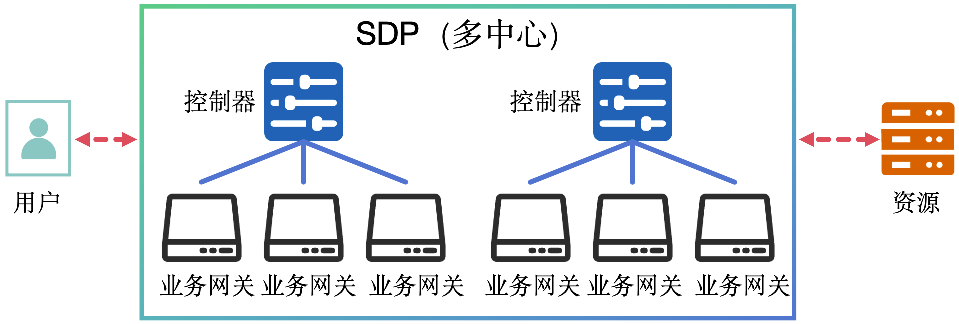

多中心模型:包含多个控制器和业务网关,每个控制器可以管理一个或多个网关,它们之间相互隔离。适用于需要高度隔离保护的多环境企业,如金融机构或政府机构,它们在不同的网络中心运行着敏感数据。适合大型企业或需要地理分布控制点的组织,增强了可扩展性和高可用性。

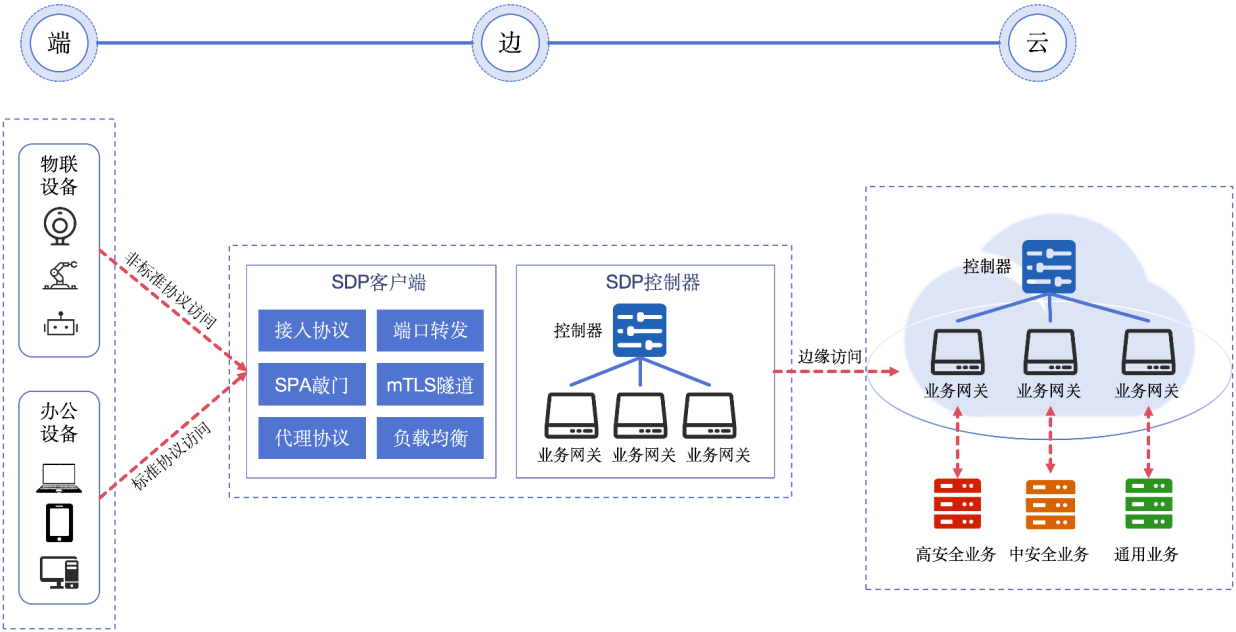

云边端模型:针对云边端协同的场景,允许用户在办公终端通过加密隧道安全地访问边缘节点和公私混合云内的业务资源。适用于零售或制造行业,需要在云和边缘计算环境中实现数据的快速处理和安全访问。确保不同网络区域之间数据传输的安全性和隔离性。SDP的策略执行和访问控制功能,为多网域环境提供了强大的安全保障,有效防止潜在的网络攻击和数据泄露。

多云模型:针对多云环境,用户可以在办公终端通过加密隧道访问不同云服务提供商的业务资源。适用于科技和媒体公司,它们利用多云策略来优化性能、成本和安全性,同时需要确保数据的一致性和保护。支持企业通过互联网实现语音、视频和数据通信,无论员工身在何处,都能保持高效的协作和沟通。SDP的灵活性和可靠性,为跨国、跨地公司提供了无缝的通信解决方案,促进了企业内部业务的顺畅运作。

五、总结与展望

在当前复杂多变的网络安全环境中,SDP(软件定义边界)技术以其独特的身份驱动安全防护、细粒度访问控制策略和对零信任模型的支持,正成为身份管理和网络安全领域的新宠。BingoIAM的零信任解决方案通过集成SDP能力,不仅提升了企业资源的保护水平,加强了访问控制,还简化了网络架构,降低了成本。

展望未来,随着网络安全威胁的不断演变,BingoIAM将继续深化SDP技术的应用,加强与零信任模型的融合,提升系统的灵活性和响应能力。同时,BingoIAM也将不断优化其零信任架构,为企业提供更为安全、灵活和可靠的网络环境。

连接合并复用:为减少安全隧道建立的时间消耗,支持多个请求通过单一的长期连接并行传输,从而提高效率和减少延迟。

弱网访问优化:提供无连接的通道和请求机制,能够在网络条件不佳时提供更稳定的连接和更快的传输速度。

持续监控响应:实时监控用户和设备的行为,及时应对和恢复安全事件,降低安全漏洞的风险。

智能化/自动化:利用人工智能和机器学习技术,实现自动化的安全决策和威胁检测,提升安全操作效率。

我们将持续探索身份安全的革新成果,期待BingoIAM在信创领域创造更多的价值

敬请 期 待

更多BingoIAM的相关信息,将在近期的产品发布会上一一揭晓,扫描下方二维码马上预约吧!